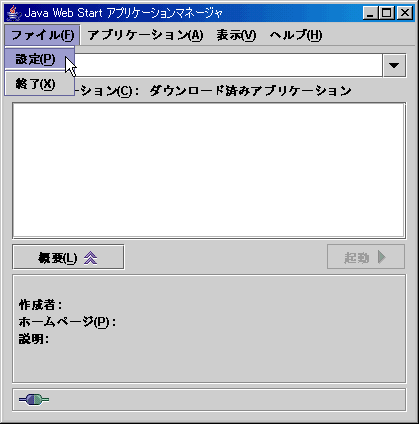

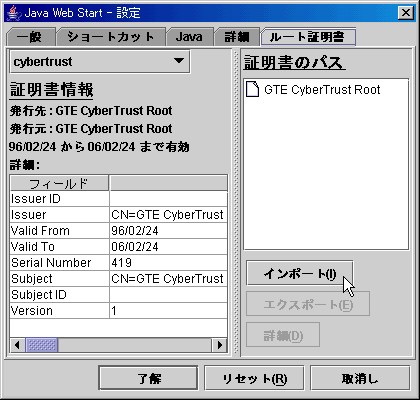

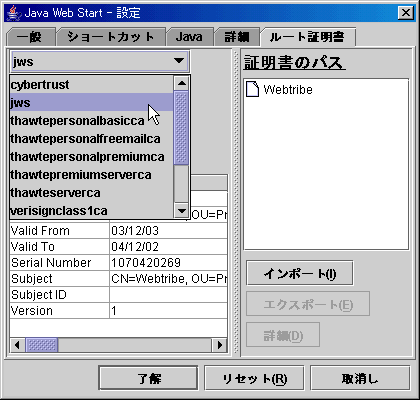

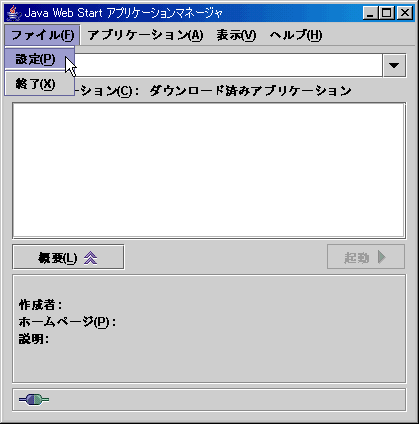

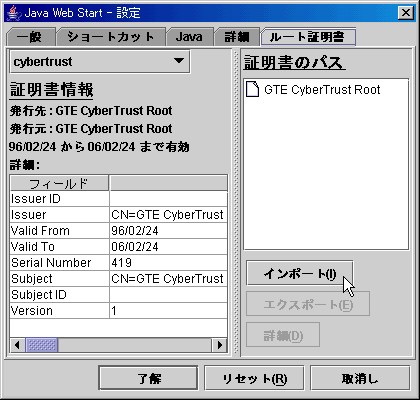

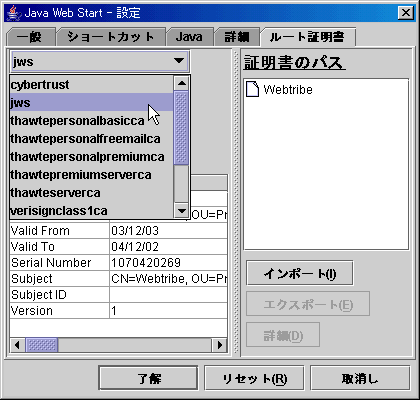

メニューから [ファイル] - [設定] を選択し、設定ダイアログを開き、[ルート証明書]タブを選択します。

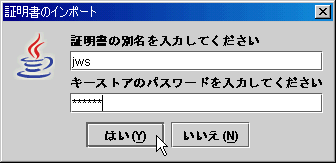

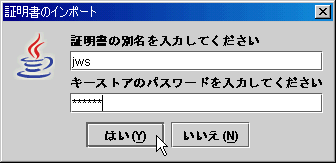

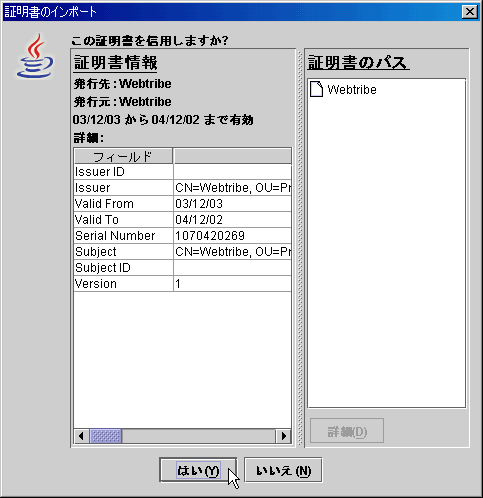

ここで指定したパスワードが、以後 JWS が管理するキーストア(認証局の証明書管理用)のパスワードとして設定されます。

(最初はパスワードは未設定の状態です。)

| C:\WINNT>cd \ C:\>md cert C:\>cd cert C:\cert>md org C:\cert>copy c:\Tomcat4.1\webapps\webtribe\lib\*.jar org 1 個のファイルをコピーしました。 C:\cert>dir org C:\cert\org のディレクトリ 2003/11/27 12:17 366,348 camc.jar 2003/09/28 18:14 3,244 pmc_desktop.jar 2003/10/25 06:11 332,396 RuleCommonClient.jar 2003/10/25 06:11 535,391 RunClient.jar 2003/10/25 06:11 1,099 RunClientWdgs.jar 2003/12/01 15:00 150,643 user_rule.jar C:\cert>keytool -genkey -keyalg rsa -storepass mkidev -alias jws -keypass mkidev -validity 365 -dname "cn=Webtribe, ou=Product, o=MKI, l=Osaka, st=Osaka, c=JP" C:\cert>jarsigner -storepass mkidev -keypass mkidev -signedjar RunClient.jar org\RunClient.jar jws C:\cert>dir 2003/12/03 09:57 557,847 RunClient.jar <== 署名後の JAR ファイル C:\cert>jarsigner -storepass mkidev -keypass mkidev -signedjar camc.jar org\camc.jar jws C:\cert>jarsigner -storepass mkidev -keypass mkidev -signedjar RuleCommonClient.jar org\RuleCommonClient.jar jws C:\cert>jarsigner -storepass mkidev -keypass mkidev -signedjar RunClientWdgs.jar org\RunClientWdgs.jar jws C:\cert>jarsigner -storepass mkidev -keypass mkidev -signedjar user_rule.jar org\user_rule.jar jws C:\cert>copy *.jar c:\Tomcat4.1\webapps\webtribe\lib |

| パラメータ |

説明 |

|---|---|

| -genkey |

キーペアを作成 |

| -keyalg |

署名アルゴリズム |

| -storepass |

キーストアのパスワード 新規作成の場合は、指定されたパスワードを設定 既存の場合は、指定されたパスワードを照合 |

| -alias |

キーペアの別名 |

| -keypass |

キーペアに設定するパスワード |

| -validity |

キーペアの有効期限 |

| -dname |

X.500 識別名 cn : 人の通称 ou : 小さな組織 (部、課など) の名称 o : 大きな組織の名称 l : 地域 (都市) 名 st : 州名または地方名 c : 2 文字の国番号 |

| パラメータ |

説明 |

|---|---|

| -storepass |

キーストアのパスワード |

| -keypass |

キーペアのパスワード |

| -signedjar |

署名後の JAR ファイル名 |

| <最後の文字> | 署名に使用するキーペアの別名 |

| <security> <all-permissions/> </security> |

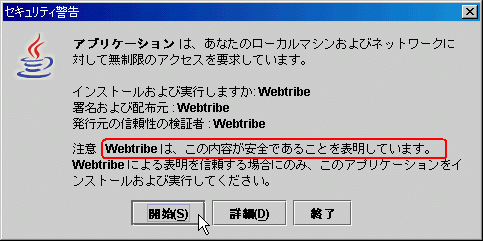

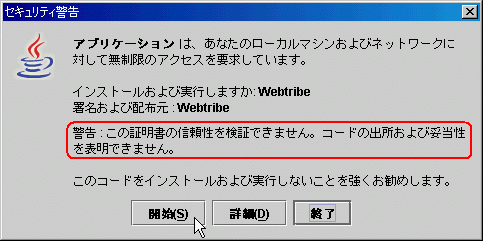

| ※ | 「開始」ボタンをクリックするという操作は、ダウンロードしたアプリケーションを信頼するという意思表示になります。 一度「開始」ボタンをクリックすると、2回目以降の起動からは、警告ダイアログは表示されません。 |

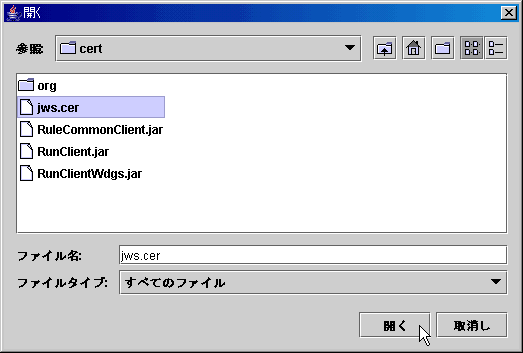

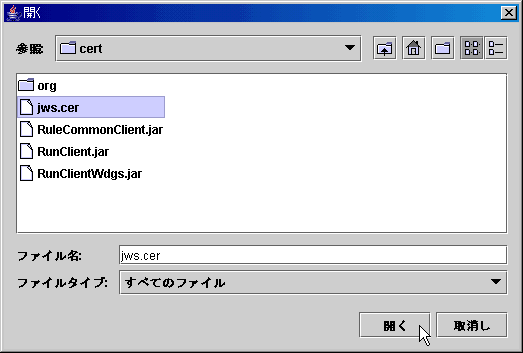

| C:\cert>keytool -export -alias jws -file jws.cer -storepass mkidev -keypass mkidev 証明書がファイル <jws.cer> に保存されました。 |

| パラメータ |

説明 |

|---|---|

| -export |

証明書をエクスポート |

| -alias |

対象となるキーペアの別名 |

| -file |

エクスポートする証明書のファイル名 |

| -storepass |

キーストアのパスワード |

| -keypass |

キーペアのパスワード |